KonfiApp

Das moderne System für Konfirmation in evangelischen Kirchengemeinden.

KonfiApp wurde

2016 gegründet und ist seit Mai 2017 ein eingetragenes Markenzeichen.

Seit April 2021

arbeite ich Vollzeit für KonfiApp.

Das moderne System für Konfirmation in evangelischen Kirchengemeinden.

KonfiApp wurde

2016 gegründet und ist seit Mai 2017 ein eingetragenes Markenzeichen.

Seit April 2021

arbeite ich Vollzeit für KonfiApp.

Als IT-Dienstleister bietet die ODIT.Services GmbH von Fullstack Entwicklung über IT Support bis hin zu zugeschnittenen Hardwarelösungen vielfältige Dienstleistungen an.

Der "Lauf für Kaya!" ist ein Spendenlauf zugunsten Herzogenaurachs Partnerstadt Kaya.

Ab November 2020

wurde die technische Betreung sowie ein großes Entwicklungsprojekt an ODIT.Services übergeben.

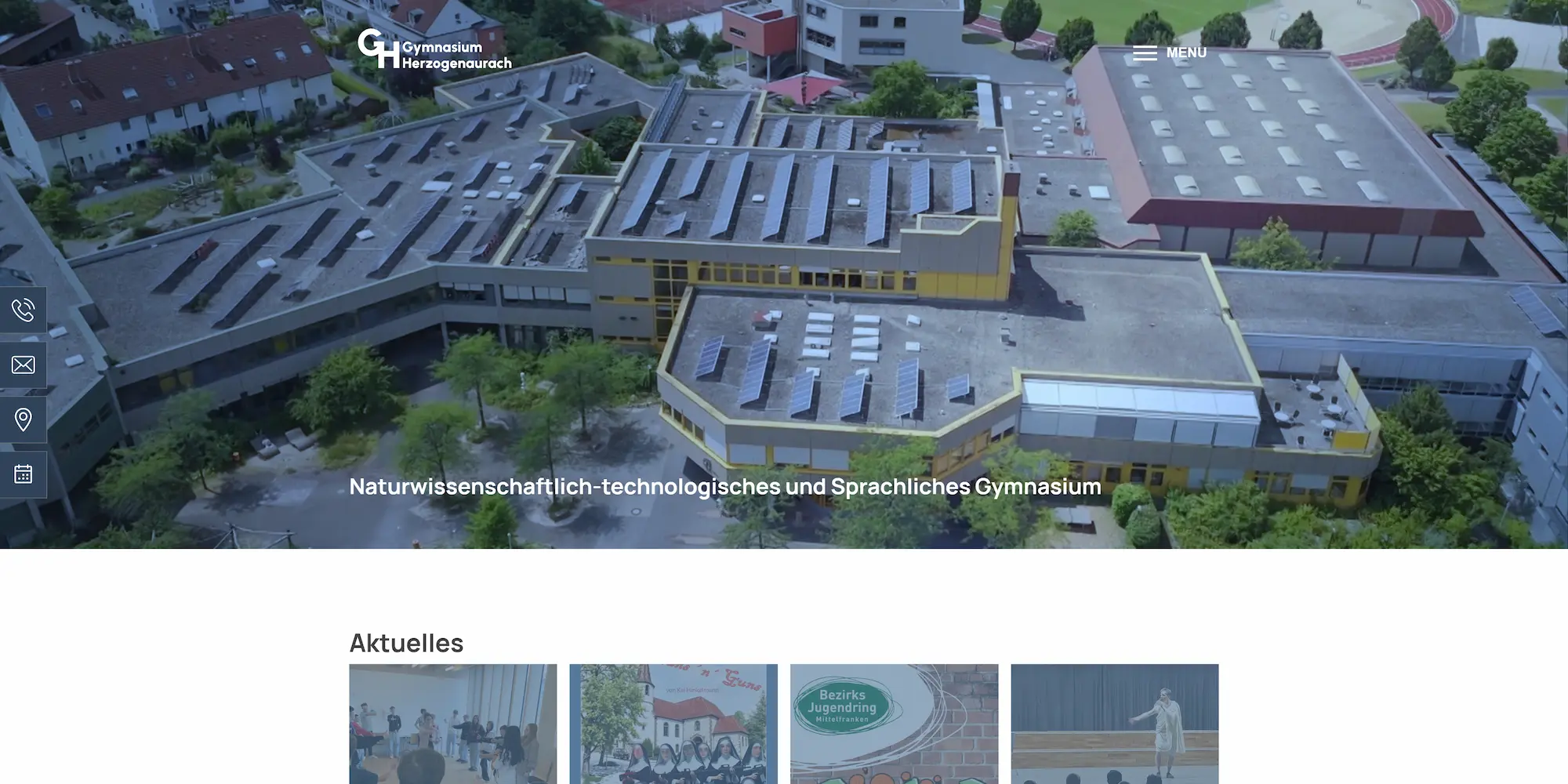

Seit 2018 bin ich für das Gymnasium Herzogenaurach Ansprechpartner für die Bereiche

Website, Vertretungsplan & Apps.

Ende 2024 durfte ich die Website für das Gymnasium Herzogenaurach rundum erneuern.

Techstack: SvelteKit, Directus

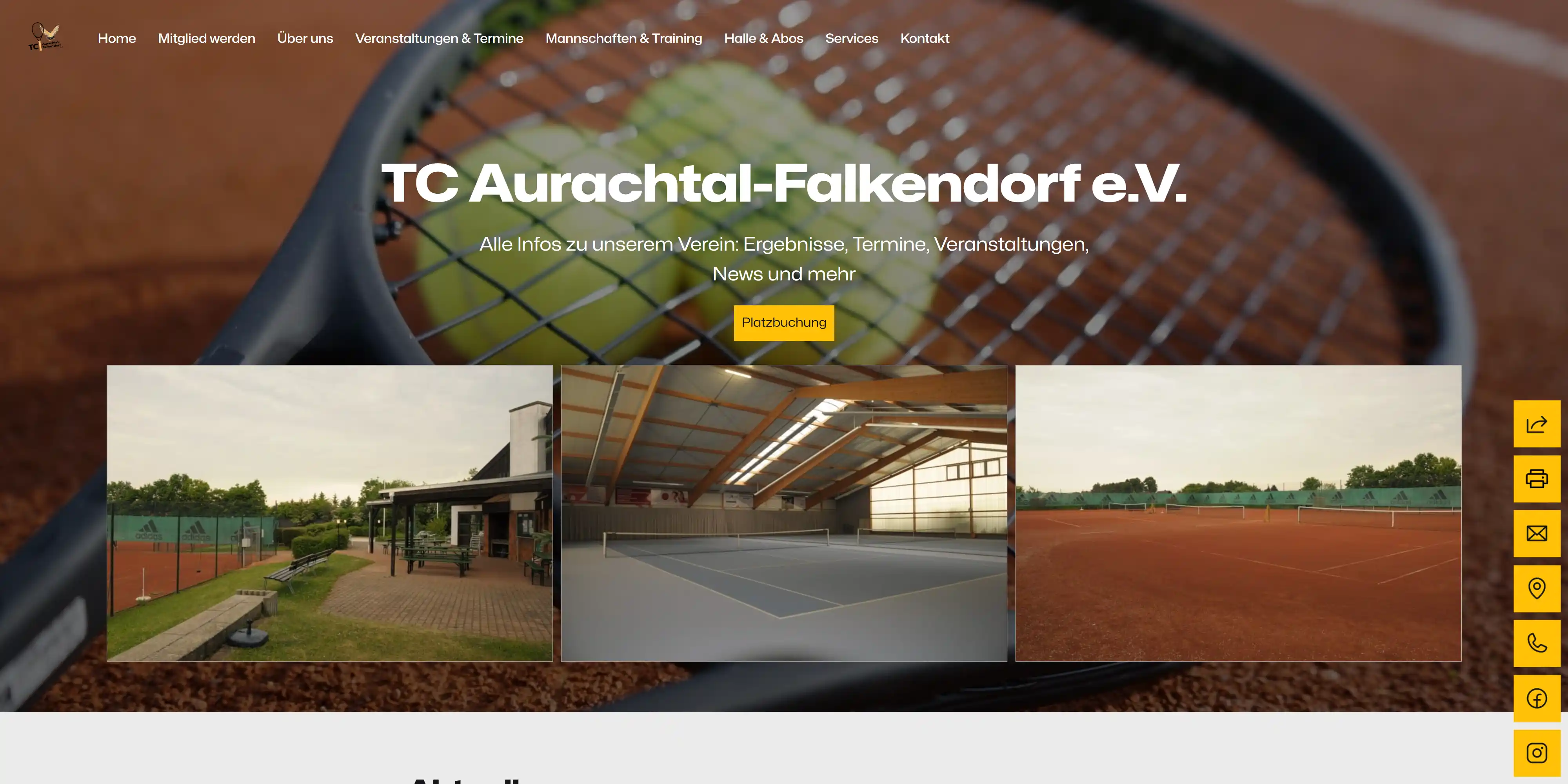

Im September 2024 durfte ich die Website für den TC Aurachtal-Falkendorf e.V. rundum erneuern sowie das Domain- und E-Mail-Management übernehmen.

Techstack: Ghost CMS

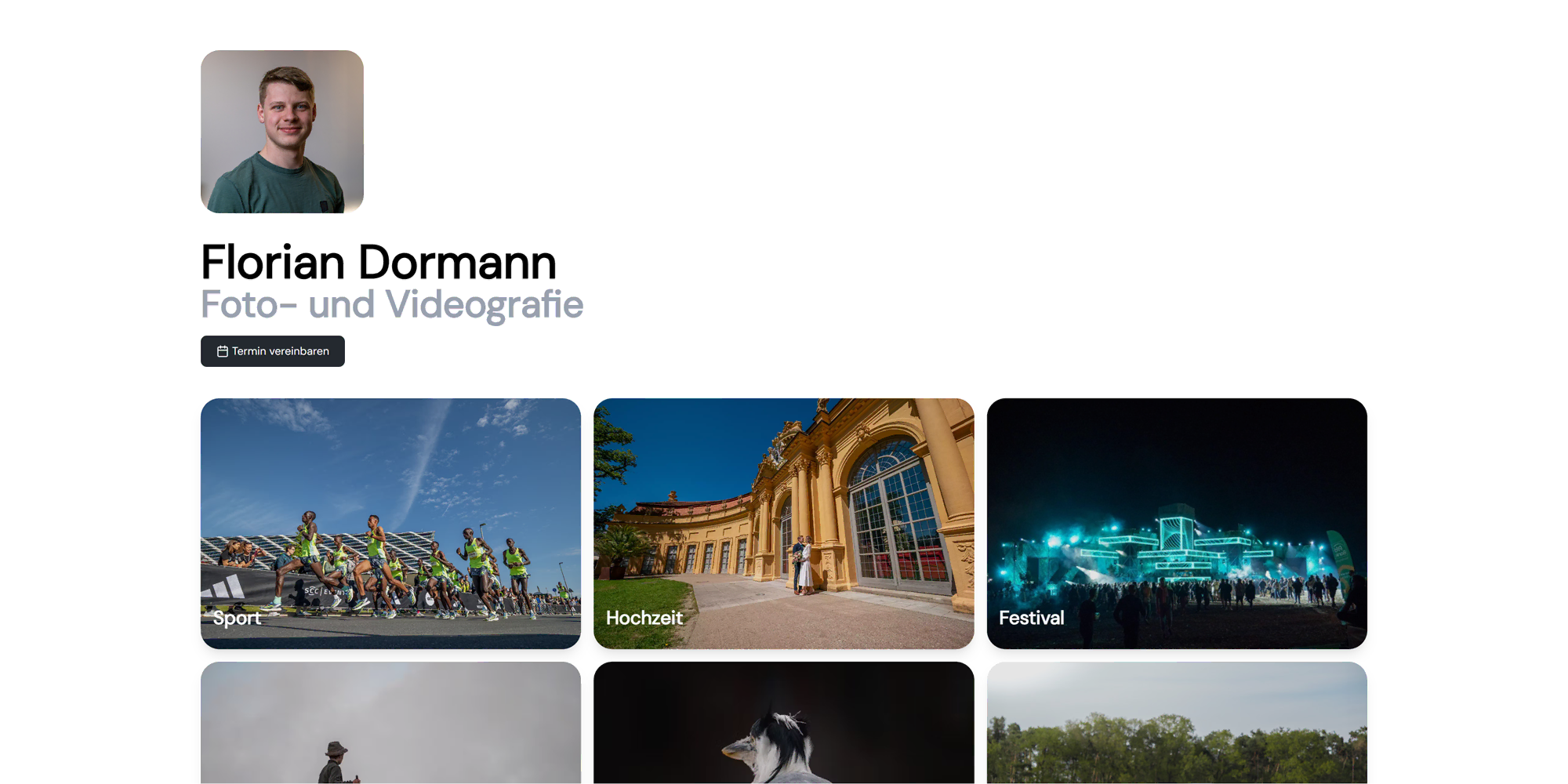

Im Juni 2024 durfte ich die Website für "Florian Dormann Foto- und Videografie" erstellen.

Techstack: SvelteKit, Tailwind CSS, PocketBase & Umami Analytics.

Im März 2024 durfte ich die Website für "Praxis für Ergotherapie & Neurofeedback in Herzogenaurach" erstellen.

Techstack: Astro & Tailwind CSS

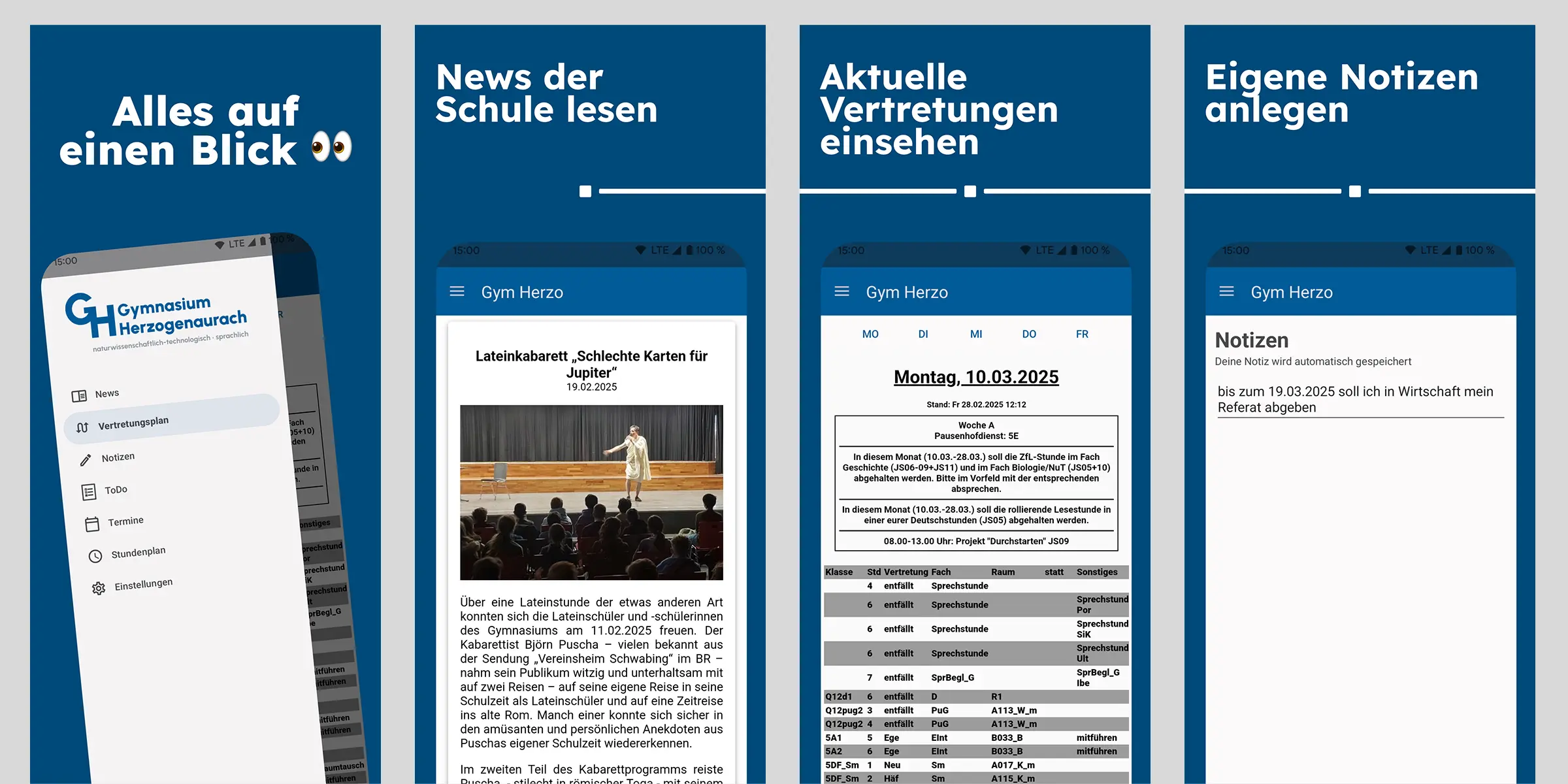

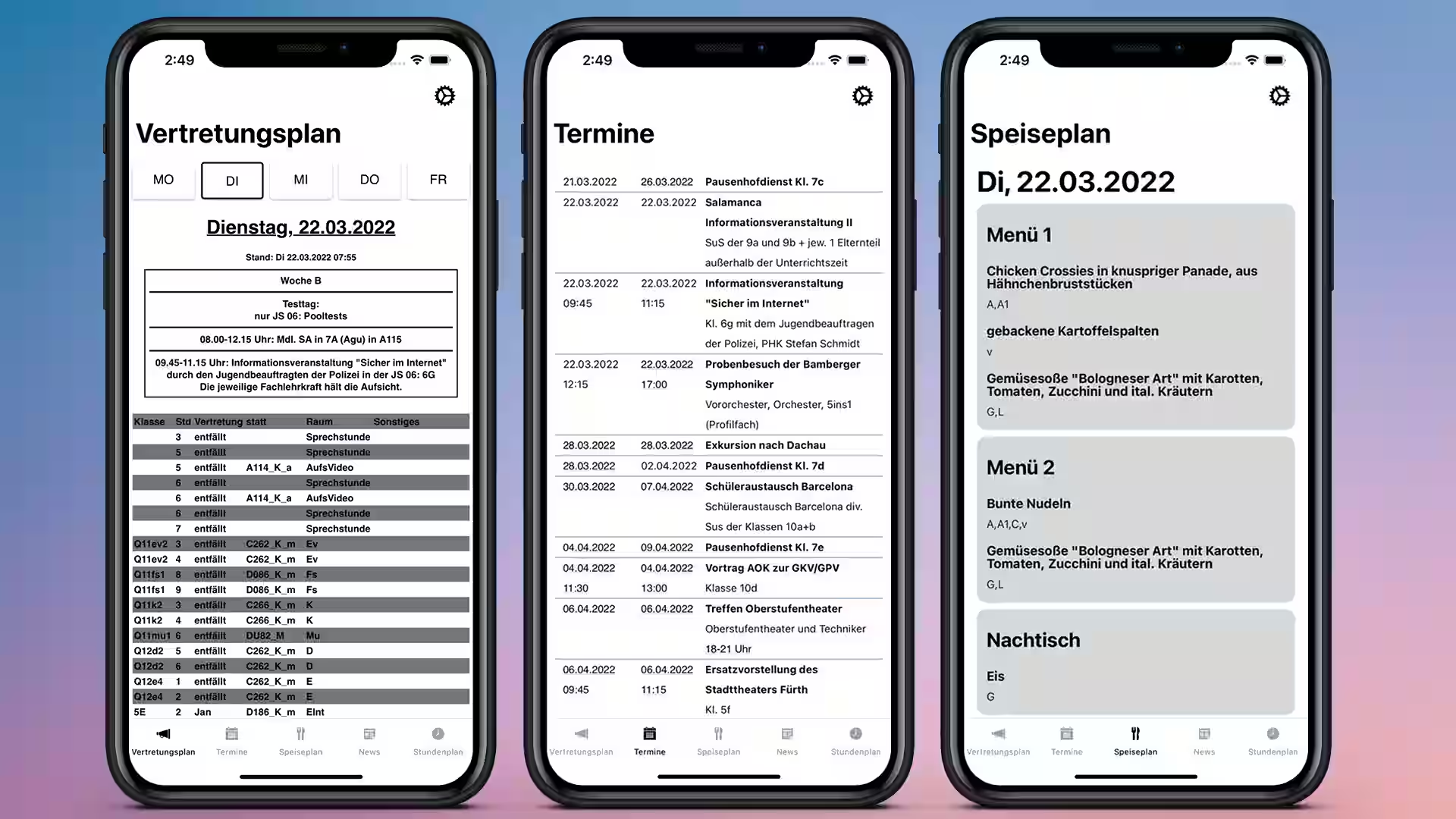

Alle wichtigen Informationen des Gymnasium Herzogenaurach übersichtlich in einer nativen Android-App aufbereitet.

Alle wichtigen Informationen des Gymnasium Herzogenaurach übersichtlich in einer nativen iOS-App aufbereitet.

crossmedia ist der größte Kreativ-Wettbewerb für digitale Medien in Bayern.

Die

Android-App "Gymnasium Herzogenaurach" hat bei diesem Wettbewerb den 2. Preis gewonnen.